経済産業省は「SCS評価制度(サプライチェーン強化に向けたセキュリティ対策評価制度)」について、2025年12月26日に「制度構築方針(案)」を公表し、続いて2026年3月4日に修正版を公表しました。今後、この方針に基づいて、制度の詳細が順次公表されていき、2026年度中に制度運用開始の予定とされています。ES-Reportsではこの制度の開始に向けて、皆様の参考になる情報を継続して更改・発信していきます。ぜひご注目ください。

最初公開日:2026年1月15日 最終更新日:2026年3月23日

【本レポートでお伝えしたいこと】

- 本レポートでは、現時点で公表されているSCS評価制度のポイントを様々な観点で解説いたします。

- 現時点で公表されている内容に基づき、制度概要を解説します。

- 「★3」と「★4」の各段階において、認定取得のために要求されている内容を解説します。

- 「★3」と「★4」の各段階において認証を取得するために必要になると思われるセキュリティツールについて解説します。

- SCS評価制度に基づく認定を取得する方法について解説します。

- SCS評価制度の位置づけや普及と活用に関して解説します。

| 本レポートは、2026年3月4日に公表され、3月6日に差し替えされた「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」に基づき、解説内容を作成しています。そのため、正式版の「制度構築方針」やガイド等の公表後に解説内容を加筆・修正する可能性があります。 |

なぜサプライチェーンのセキュリティ強化が課題になっているのか

日本国内で猛威を奮っているサイバー攻撃ですが、攻撃者が標的とする大企業に対して直接攻撃するのではなく、大企業から業務を受託している受注企業にまずは攻撃し、その受注企業をいわゆる”踏み台”にして標的とする大企業を攻撃するという手法があります。

情報セキュリティ対策が大企業ほど強化されていない中小企業をまず狙い、大企業から業務を受託している中小企業が、大企業が保有するシステムに接続していたり、大企業の社内ネットワークにアクセス可能な状態にある場合には、踏み台にした中小企業を経由して、大企業を攻撃できる可能性があるというものです。

また、”踏み台”にすることが目的でなかったとしても、特に製造業では、サプライチェーンと呼ばれる供給網が構築されており、そのサプライチェーンに属する企業がどこか1社でもサイバー攻撃を受けて業務停止してしまえば、サプライチェーン全体に影響が及ぶ可能性があります。

なお、サイバー攻撃自体が、企業が保有するクレジットカード情報や個人情報などの情報を窃取するものから、ランサムウェアと呼ばれるコンピュータウイルスを用いて標的となった企業の情報システムを停止させて身代金を要求するものに変化してきています。すなわち、企業が狙われやすい情報を持っているかどうかに関わらず、どんな企業でも標的になりうる状況になっていることと、自社が攻撃されることによって顧客企業などに迷惑をかけてしまうというリスクを考えなければならない状況になっていることを、認識しなければなりません。

従って、これまで個人情報やクレジットカード情報を保有している企業が標的になりやすいといった傾向がありましたが、ランサムウェアによる攻撃が増加してきたことにより、どんな企業でも標的になりうる状況となり、そのためサプライチェーン全体に対するリスクが増大したことで、サプライチェーンを構成する中小企業まで含めたセキュリティ強化が課題になっています。

「SCS評価制度(サプライチェーン強化に向けたセキュリティ対策評価制度)」とは

このような社会情勢の変化に対し、経済産業省は大企業から業務を受託している受注企業における情報セキュリティレベルを可視化することを目指し、新たな制度として「SCS評価制度(サプライチェーン強化に向けたセキュリティ対策評価制度)」(以下、本稿では「SCS評価制度」といいます)を、2026年度中に開始する旨を発表しています。

このSCS評価制度は、経済産業省が省内で検討を行い、2025年4月に中間とりまとめとする資料の公表を行いました。その後、2025年12月26日に「制度構築方針(案)」及び「★3・★4要求事項及び評価基準案」を公表し、e-Govのパブリック・コメントにおける意見募集を経て、2026年3月4日に修正版の「制度構築方針(案)」が公表(3月6日に差し替え版を公表)されています。また、今後「制度構築方針」の成案を公表し、開始に向けて各種ガイドなども公表されていく予定となっています。

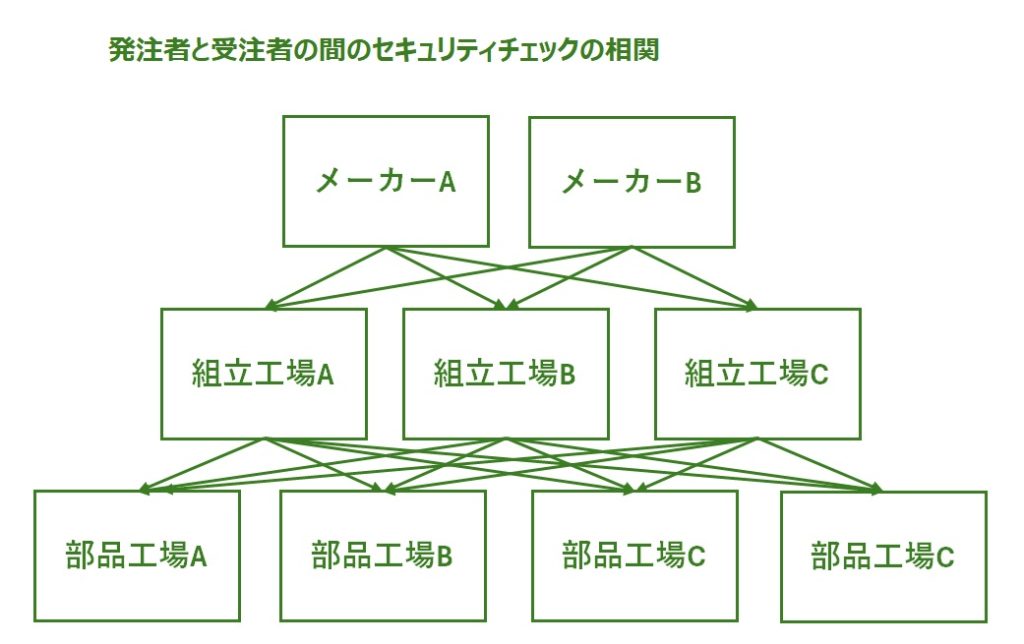

SCS評価制度は、上述の通り、受注者における情報セキュリティレベルを可視化することで、発注者となる企業が受注者となる企業における情報セキュリティ対策の段階を把握しやすくするために利用する制度となります。従来は、発注者は受注者における情報セキュリティ対策のレベルを把握するために独自のセキュリティチェックを行う必要があり、発注者も受注者もチェックの実施と対応に多大な手間をかける必要がありました。しかし、受注者となる企業側でSCS評価制度における認定を取得すれば、発注者は簡単に確認が実施でき、受注者としても多くの企業から異なるセキュリティチェックに都度対応せずにすむため、下の図のように発注者及び受注者の双方にメリットが生じるものとなります。

ある製品のメーカー2社が、それぞれ同じ組立工場3社に発注しており、さらに組立工場が同じ部品工場4社に発注しているサプライチェーンを想定します。

この時、メーカーが組立工場に、組立工場が部品工場に、それぞれセキュリティチェックを実施すると、サプライチェーン全体で18回のセキュリティチェックが発注者と受注者間で発生しますが、これをSCS評価制度で代替すると、サプライチェーン全体で作業コストが軽減される効果を発揮します。

また、SCS評価制度の特徴として、制度への対応に段階が設けられているという点が挙げられます。この段階は「★の数」で規定され、★1から★5の5段階ありますが、SCS評価制度の開始時点で取り扱う対象は★3認定と★4認定になる旨が発表されています。★1から★5の各段階において現在想定されているレベルや評価スキームを、次の表にまとめていますのでご確認ください。

「SCS評価制度における認定の段階別の概要」

| 段階 | 実施する対策のレベル | 評価スキーム | 備考 |

|---|---|---|---|

| ★1、★2 | ごく基本的なセキュリティ対策 | 自己宣言 (★2は診断結果と基本方針の外部公開が必要) | 独立行政法人情報処理推進機構が策定している「SECURITY ACTION」に基づき、対策実施を宣言するものとなります。 セキュリティ対策として十分とは言えないものの、自社がセキュリティ対策に取り組もうとしていることをアピールできるとされています。 自己宣言につき、内部の実態に即しているのかどうかなどは外部から判断できません。 |

| ★3 (SCS評価制度) | 基礎的な組織的対策とシステム防御策 | 専門家(※)確認付き自己評価 | SCS評価制度における認定として「全てのサプライチェーン企業が最低限実装すべきセキュリティ対策」を要求しています。 |

| ★4 (SCS評価制度) | 標準的に目指すべきセキュリティ対策 | 第三者評価 | SCS評価制度における認定として「組織ガバナンス・取引先管理、システム防御・検知、インシデント対応等包括的な対策」を要求しています。また、★4は★3の要求事項を包含しています。 |

| ★5 | 到達点として目指すべきセキュリティ対策 | 第三者評価 | 「国際規格等におけるリスクベースの考え方に基づき、自組織に必要な改善プロセスを整備した上で、システムに対しては現時点でのベストプラクティスに基づく対策」を要求しています。 SCS評価制度に組み込まれる予定ですが、具体的な内容は今後検討するとされています。 |

SCS評価制度は「受注者のセキュリティレベルを★で可視化し、発注者が判断しやすくする」ことを目的としています。そして、制度開始時点で★3認定と★4認定の2段階が設けられますので、発注者側には「どちらの段階を受注者に求めればいいのか」という課題が発生します。

この点、「制度構築方針(案)」では、発注者側の判断基準として、”取引先の事業中断により自社の事業継続上重要な業務に許容できない遅延等が生じ得る”か、”取引先へのサイバー攻撃等により自社の機密等に係る情報管理に重大な影響が生じ得る”場合には、受注者に対して★4認定を要求するとされています。

一方、受注者側としては、★3認定と★4認定のどちらを取得すべきか、あるいは認定取得自体が不要なのか、発注者側の判断によるものとなってしまいます。制度開始後に急に顧客企業から制度への対応を要求されて慌てることがないように、顧客企業とコミュニケーションを図るべきと言えます。

SCS評価制度の概要は上述の通りですが、この制度に関する懸念点として、取引関係において優越的な地位にあることが大半と思われる発注者より、より高いレベルのセキュリティ対策を受注者が強要されるような事態の発生が指摘されています。この点は、2026年1月1日施行の中小受託取引適正化法(取適法)や独占禁止法との関係が議論されており、また、経産省としてはSCS評価制度を国として格付けをしたり、発注者及び受注者の双方に強要するものではない、と説明されています。「制度構築方針(案)」においても、発注者と受注者の双方を対象とした、取適法・独占禁止法上「問題とならない」想定事例及びその解説文書を作成し、普及展開を進めていくとされています。

★3認定及び★4認定の取得に必要な審査手続き及び認定の維持について

SCS評価制度における★3認定もしくは★4認定を取得する場合には、制度運営事務局が指定する評価機関の審査を受審することになります。★3認定の場合は、要求事項に基づき自己で評価した結果を評価機関に申請し、評価機関内で文書確認が行われ、問題なければ★3認定を受けることとなります。★4認定の場合は第三者評価になりますが、★3認定と同様に自己評価結果を評価機関に申請し、文書確認を経て評価機関から実地審査及び技術検証を受け、問題なければ★4認定を受けることとなります。現在発表されている内容から、★3認定と★4認定の、それぞれの審査に関するポイントを次の表にまとめています。

「SCS評価制度における認定審査の概要」

| 評価プロセス(審査項目) | ★3 | ★4 | 備考 |

|---|---|---|---|

| 自己評価及び申請 | ★3の要求事項に沿って対応実施し、その対応を自己評価した結果を、専門家の確認を得て、評価機関に提出します。 | ★3及び★4の要求事項に沿って対応実施し、その対応を自己評価した結果を、評価機関に提出します。 | ★3では「専門家確認が行われた証跡」が、また、★4では「対応実施した自己評価結果」が、それぞれ提出が必要になることが想定されます。 |

| 文書確認 | 提出された自己評価結果の記載内容に矛盾がないか、評価基準から見て十分な事項が記されているかの確認が実施されます。 | 提出された自己評価結果の記載内容に矛盾がないか、評価基準から見て十分な事項が記されているかの確認が実施され、不適合が認められない場合は、実地審査及び技術検証に進みます。 | - |

| 実地審査 | - | 相対的に重要性が高いと考えられる以下のような対策事項について証跡確認を含めた評価が実施されます。 ・法令や契約等に規定された事項を考慮した社内ルールの策定 ・脆弱性の管理体制、管理プロセス ・セキュリティインシデント対応手順 ・事業継続要件に沿った復旧準備 | 実地審査の出席者に、部外者(利用している社内システムの外部ベンダー技術者や、対応実施に関して支援を受けたコンサルタントなど)の参加可否は、現時点では不明です。 |

| 技術検証 | - | 取得希望組織がインターネットに公開している機器のうち、脆弱性を悪用等された場合に組織内部に侵入されるリスクが高い機器に対する脆弱性検査を含む技術的な検証が実施されます。 | 技術検証対象機器が多数ある場合など、どのような検証手順になるのか、現時点では詳細不明です。 |

| 合格基準 | 文書確認の結果、不適合が認められない場合は★3を認定し、不適合が発見された場合は、是正対処のうえ専門家の了承のうえで再評価が行われます。 | 実地審査及び技術検証の結果として不適合が発見された場合は、是正報告を、指摘時から一定期間内(例:評価機関による実地審査等実施日から1か月以内)に提出し、内容について了承を得られれば★4が認定されます。 | ★4の文書確認で不適合が発見された場合には、自己評価の再提出が必要になると思われます。 |

★3認定,★4認定ともに、受審費用や認定登録料など、認定にかかる費用が気になりますが、この点は「制度構築方針(案)」の時点では触れられていません。SCS評価制度が、国内企業全体のセキュリティレベルの向上を制度の目的としているため、普及につながりやすい価格設定になるか、今後の発表内容が注目されます。

また、★4認定の審査において設定されている技術検証は、他の代表的な情報セキュリティの第三者認証であるプライバシーマークやISMS認証では設けられていない審査項目となります。「取得希望組織がインターネットに公開している機器のうち、脆弱性を悪用等された場合に組織内部に侵入されるリスクが高い機器(例:VPN装置、ルータ)を対象として」行われるとされ、「脆弱性検査を含む技術的な検証を実施する」または「当該検証の実施結果に相当する証跡(例:直近における対象機器への脆弱性検査の実施結果)を確認する」とされています。企業の社内ネットワークが外部のインターネットに接続する境界に該当する機器が対象ですから、一般的にはインターネットと接続しているルータやVPN装置が対象になると思われ、通常の脆弱性診断では、業務影響がないように日程調整や検証環境が検討されたうえで行われますが、審査ではどのような取り扱いになるのか、また、拠点が複数あって検証対象の機器が増加するような場合には検証内容や審査費用がどう変わるのかなど、気になるところです。

さらに、★3認定でも★4認定でも、取得すればそれで永久に認定されたままになるということではありません。有効期間がそれぞれ設定されており、★3認定では1年、★4認定では3年(1年ごとに自己評価)と定められています。★3認定では、有効期間経過後も認定を維持するためには、自己評価の更新版を専門家の確認のうえで提出することになります。★4認定では、有効期間内であっても1年ごとに自己評価提出のうえで、システム環境に大きな変化があった際や、最低でも3年ごとに、取得時と同様に第三者評価を受ける必要があるとされています。

認定取得のために充足すべき要求事項と評価基準について

★3認定及び★4認定の申請後に実施される文書確認を合格するための審査内容や合格基準の詳細は、今後発表される予定の「★3・★4自己評価ガイド(仮称)」を確認する必要があります。ただ、このガイドの元になる「★3・★4要求事項及び評価基準案」が「制度構築方針(案)」の別添として公開されています。

「★3・★4要求事項及び評価基準案」は、大分類で7つのカテゴリに分かれており、「制度構築方針(案)」では★3要求事項が79項目、★4要求事項が71項目の、全150項目の要求事項が示されています。★3認定の取得には、★3要求事項を充足する必要があり、★4認定の取得には、★3要求事項及び★4要求事項を充足する必要があります。このことにより、★4認定は★3認定を包含した完全上位の位置づけといえます。

実際に、「★3・★4要求事項及び評価基準案」の内容を確認しますと、★4要求事項は★3要求事項を拡大・深耕したような項目が多く、SCS評価制度の設計として、★3認定の取得後、★4認定へとステップアップしやすいように構築されていることが読み取れます。

また、このことは、認定取得における選択肢が増える可能性もあり、例えば受注企業からみた発注企業が★3と★4のどちらの認定を要求してくるかわからない場合や、★4認定のための費用措置がすぐには難しい場合など、「★4認定の準備を進めながら、一旦は★3認定を取得しておく」といった進め方も可能になります。

★3認定・★4認定の取得に必要となる作業

★3認定及び★4認定の要求事項を充足するために必要となる作業等について「制度構築方針(案)」内の”制度で用いるセキュリティ要求事項・評価基準”に基づき、次の表にまとめています。なお、「制度構築方針(案)」の別添資料である「★3・★4要求事項及び評価基準案」には、他にも多岐に渡って要求事項が示されているため、表で挙げた作業等で全てというわけではありません。従って、現時点では参考となりますがご確認ください。

「認定の段階別の作業概要」

| 大分類 | ★3 | ★4 |

|---|---|---|

| ガバナンスの整備 | [企業として最低限のリスク管理体制の構築] ①自社のセキュリティ担当の明確化 ⇒責任者及び担当部署を決定します。 ②セキュリティ対応方針の策定 ⇒セキュリティに関する方針を決定し、公表します。 | [継続的改善に資するリスク管理体制の構築] ①定期的な経営層への報告、不備の是正等 ⇒担当部署は、対策の実施状況を点検し、点検結果を踏まえた今後の推進計画を経営層等に報告し、報告結果を社内部署と共有します。 |

| 取引先管理 | [取引先に課す最低限のルール明確化] ①他社との機密情報の取扱い明確化 ⇒機密情報の定義や保管方法、返還または廃棄方法について、取引先と取り交わしを行います。 ②接続している外部情報サービスの把握 ⇒顧客や取引先、グループ会社などが管理、提供しているシステムを把握します。 | [取引先の管理・把握及び取引先との役割・責任の明確化] ①機密情報共有先の把握 ⇒会社ごとに取り交わす情報・手段(受発注の手段、情報のやり取り等)を把握します。 ②重要な取引先等の対策状況把握 ⇒SCS評価制度に基づく★の取得状況を確認します。 ③インシデント発生時の他社との役割等の明確化 ⇒セキュリティインシデント発生時の相手方への通知義務等を取り決めます。 |

| リスクの特定 | [自社IT基盤や資産の現状把握] ①情報資産やネットワークの把握 ⇒自社の保有する情報のうち、機密に該当する情報を把握します。 ⇒機密区分に応じた取扱方法などを決定します。 ⇒適用範囲内のパソコン、サーバ、情報機器(ネットワークに接続されている機器)を把握します。 ②外部情報サービスの管理 ⇒外部情報サービスを利用する際のセキュリティ要件を定め、外部情報サービスの接続先と、機密情報の取扱いについて取り交わしを行います。 | [脆弱性など最新状況の把握と反映] ①脆弱性管理体制、管理プロセスの明確化 ⇒脆弱性情報/脅威情報の収集から対応まで担当部署の役割・責任を定めます。 |

| 攻撃等の防御 | [不正アクセスに対する基礎的な防御] ①ID管理手続、アクセス権限の設定 ⇒自社の従業員、派遣社員及び受入出向者に対するユーザIDの付与・変更・削除は申請・承認制にします。 ⇒管理者IDの付与・変更・削除は申請・承認制にします。 ②パスワードの安全な設定及び管理 ⇒すべてのユーザIDについて、アプリケーション及び情報機器へのアクセスを許可する前に、一意の認証情報(パスワード等)でユーザを認証します。 ⇒重要な情報を取り扱うと考えられるクラウドサービスにおいて、ユーザ及び管理者がサービスにアクセスする場合は、常に多要素認証を使用します。 ③内外ネットワーク境界の分離・保護 ⇒すべてのファイアウォール(又はファイアウォール機能を持つネットワーク機器)及びルータについて、デフォルトの管理パスワードを強固で一意のパスワードに変更する、又はリモート管理アクセスを完全に無効化します。 [端末やサーバーの基礎的な保護] ④適時のアップデート適用、不要ソフトウェアの削除 ⇒アップデートプログラムがリリースされてから14日以内に、アップデートします。 ⇒パソコン、サーバ及びスマートデバイスで利用を許可していないソフトウェアをすべて削除又は無効化します。 ⑤端末等へのマルウェア対策 ⇒ネットワークに接続しているすべてのパソコン及びサーバに、マルウェア対策ソフトウェアを導入します。 | [多層防御による侵入リスクの低減] ①重要な保管データの暗号化 ⇒社外に持ち出すパソコン及び記憶媒体の機密情報を暗号化するルールを定めます。 ⇒高い機密区分の情報を暗号化するルールを定めます。 ②ログの収集・定期的な分析の実施 ⇒ファイアウォール 、プロキシサーバ、認証サーバの各ログを6ヵ月間保管します。 ③社内システムにおける適切なネットワーク分離 ⇒社外公開サーバ、重要情報を扱うサーバ及び工場ネットワーク/OA ネットワークについて、専用のネットワークセグメントに設置します。 ④社外への不正通信の遮断(出口対策) ⇒社内から不正なサーバへの通信を遮断する仕組みを導入します。 |

| 攻撃等の検知 | [ネットワーク上の基礎的な監視等] ①ネットワーク接続・データの監視 ⇒インターネットから社内への通信及び社内から不正なサーバへの通信の双方について、不正アクセスをリアルタイム検知・遮断する仕組みを導入します。 | [迅速な異常の検知] ①情報機器等の状態、挙動の監視・対応や分析 ⇒利用を認めるもの以外のソフトウェアを役員、従業員、派遣社員及び受入出向者が自由にインストールできないよう社内ルールを定めます。 ⇒外部から受け取ったファイルについて安全性を確認するため、マルウェア対策ソフトのリアルタイムスキャンを実行する、又は仮想環境上で安全性を確認するシステムを導入します。 |

| インシデントへの対応 | [インシデント発生に備えた対応手順の整備] ①インシデント対応手順の作成 ⇒セキュリティインシデントへの対応手順を定めます。 | - |

| インシデントからの復旧 | [インシデント発生から復旧するための対策の整備] ①インシデント発生から復旧するための対策の整備 ⇒事業継続上重要なシステムについて、サイバー攻撃を念頭に、業務の目標復旧レベルを定めたうえで、当該レベルまで業務を回復するために必要な対策を整備します。 | [インシデントからの復旧手順等の整備] ①復旧ポイント、復旧時間を満たす手順等の整備 ⇒インシデントからの復旧手順について、求められる復旧ポイントへ復帰可能なバックアップ及びトランザクションデータログを保管します。 ⇒バックアップのリストア手順書どおりに、かつ、求められる復旧時間で復元ができることを確認します。 |

表に挙げた以外の作業等で、「★3・★4要求事項及び評価基準案」から確認できる限りの範囲で、一定の作業コストが見込まれるものとして、バックアップ対象機器が多い場合のリストア手順書の作成について、作業コストが大きくなる可能性があります。

★3認定・★4認定の取得に必要となるセキュリティツールの種類について

SCS評価制度における★3認定・★4認定のどちらを取得するにせよ、企業にとって取得するための検討過程で問題となるのが「どれぐらい費用がかかるのか」という点になります。「制度構築方針(案)」では、審査手続きや認定登録に関する費用については触れられていませんので、今後の発表を待って確認していくこととなります。ただ、★3認定・★4認定のどちらであっても、システムに関するセキュリティ対策の実施が要求事項に含まれていることから、要求事項を充足するために新たなセキュリティツールの導入が必要になる場合には、それに係る費用が発生することとなります。現在公表されている要求事項及び評価基準において、なんらかのセキュリティツールが必要、もしくはツールを導入した方が対応容易になると思われるものを、次の表にピックアップしましたので、ご確認ください。

「要求事項と必要となるセキュリティツール」

| ツールや機器、サービスの種類 | 関係する要求事項の抜粋 | 備考 |

|---|---|---|

| IT資産管理ツール | ・適用範囲内の”パソコン”及び”サーバ”の台数やOSを把握します。(★3) ・適用範囲内の”ネットワーク機器”の各機器の製造元、モデル及び保守事業者に関する情報を把握します。(★3) ・適用範囲内の”スマートデバイス”の台数やOS、製造元を把握します。(★4) ・重要なシステムを構成する情報機器について、設定情報を把握します。(★4) ・パソコン及びサーバ上で不要サービス及びプロトコルを無効化します。(★4) ・会社支給のパソコンを対象に、社内で利用を許可するソフトウェアの一覧を作成します。(★4) | ・求められる機能としては、設定された適用範囲内において、ネットワークに接続する全ての機器を一覧化し、把握が必要な項目を収集できることが望ましいものとなります。 ・対象の台数が少ない場合は、手作業で一覧化するなどして代替は可能と考えられます。 |

| マルウェア対策ツール | ・ネットワークに接続しているすべてのパソコン及びサーバに、マルウェア対策ソフトウェアを導入します。(★3) ・メールによるマルウェア感染を防止するため、メールゲートウェイ、メールサーバ等でマルウェアチェックを実施します。(★4) ・外部から受け取ったファイルについて安全性を確認するため、マルウェア対策ソフトのリアルタイムスキャンを実行する、又は仮想環境上で安全性を確認するシステムを導入します。(★4) | ・要求事項の内容は、現在一般的に販売されている対策ツールであれば充足可能と考えられます。 ・ツール導入以外の代替策は困難であり、導入できていない機器がある場合は、ツール購入が必要となります。 |

| ID管理システム | ・自社の従業員、派遣社員及び受入出向者に対するユーザIDの付与・変更・削除は申請・承認制にします。(★3) ・管理者IDの付与・変更・削除は申請・承認制にします。(★3) ・すべてのユーザIDについて、アプリケーション及び情報機器へのアクセスを許可する前に、一意の認証情報(パスワード等)でユーザを認証します。(★3) ・ユーザ認証にパスワードを利用する場合、以下のいずれかの保護対策を講じます。(★3) ⇒多要素認証を使用するか、又は試行が少なくとも10回失敗した場合にアカウントロックするように制限したうえで、パスワードの長さを8文字以上とします。 ⇒上記のとおり多要素認証又は試行回数の制限を実施できない場合、パスワードの長さは、英大文字小文字、数字を含めた10文字以上とします。 | ・適用範囲において、パソコン及びサーバの大半がWindows環境であれば、無料ツールで要求事項の充足がある程度可能と考えられます。ただし、後述のログの保存期間に関する要求事項に留意が必要です。 ・複数OSの混在環境や、条件付きアクセスなどが必要となる場合は、有料ツールの導入が必要となる可能性があります。 ・手作業での代替は不可能ではありませんが、適用範囲が小規模以外では手作業での作業コストがツール導入よりも上回るため、一般的にツール導入の方が推奨されます。 |

| バックアップツール | ・取得対象、取得頻度及び保管期間を定めて自組織で取り扱うデータのバックアップを取得します。また、重要情報については、遠隔地バックアップも実施します。(★3) | ・要求事項の内容は、現在利用できる一般的なツールであれば充足可能と考えられます。 ・遠隔地バックアップについては、バックアップに必要な外部リソースの確保に追加費用が可能になる可能性があります。 ・バックアップ対象のシステムやデータの種類が少ない場合、手作業でも代替可能となります。ただし、バックアップ実施漏れのリスクを低減する対策(点検実施など)が推奨されます。 |

| データ消去ツール | ・サーバ、会社支給のパソコン、スマートデバイス及び外部記憶媒体の廃棄時(リース終了時を含む。)はデータを復元できないよう消去します。(★4) | ・要求事項の内容は、現在利用できる一般的なツールであれば充足可能と考えられます。 ・ツール導入以外の代替策として、機器の廃棄時に機器内のHDDやSSDを物理的に破壊することでも問題ないものと考えられます。 |

| 脆弱性情報収集ツール | ・脆弱性情報/脅威情報を収集する情報源、ツール及び頻度を定めます。(★4) | ・利用機器やソフトウェアが多数の場合、有料ツール利用により、情報収集コストの削減が可能となります。 ・脆弱性情報サイトや利用機器のメーカーのWebサイトの確認実施による手作業でも代替可能です。 |

| サーバルームあるいはサーバラック設置 | ・サーバの設置に当たって、以下のいずれかの安全確保策を適用します。(★4) ⇒サーバの設置エリアを施錠します。 ⇒施錠が出来ないエリアにサーバが設置されている場合、サーバを専用ラックに入れて施錠します。 | ・社内にサーバを設置している場合、物理的な保護としてサーバルームの施錠もしくは施錠可能なラックの設置が必要となります。 ・簡易な対策である機器のワイヤー固定では、要求事項を充足できない可能性があります。 |

| ログ管理システム | ・インシデント発生時に調査を円滑に行うために必要なログとして、ファイアウォール、プロキシサーバ、認証サーバのログを6カ月間保管します。(★4) ・認証サーバのログについては、月1回以上の頻度でモニタリングを実施し、不審な認証試行を検知します。なお、クラウドサービスの利用も対象に含みます。(★4) | ・要求事項のうち、ログの取得は現在利用できる一般的なツールであれば可能と考えられるが、保管について6カ月間が必要であることから、ログの保管について別途検討が必要になる可能性があります。 ・認証サーバのログのモニタリングについては、手作業での代替は原則困難と考えられるため、ツール導入が必要になります。 |

| ネットワーク監視ツール、URLフィルタリング | ・社内外ネットワークの境界又は端末において、インターネットから社内への通信及び社内から不正なサーバへの通信の双方について、不正アクセスをリアルタイム検知・遮断する仕組みを導入します。また、この仕組みについて、以下の要件を満たす異常時に通知する仕組みを導入します。(★3) ⇒アラートが即時発報されること。 ⇒関連したセキュリティ事象の速報レポートが作成され、通知されること。 ・パソコン/Web ゲートウェイを対象に、不正な Web サイトへのアクセスを制限します。(★4) ・社内から不正なサーバへの通信を遮断する仕組みを導入します。(★4) | ・要求事項の内容は、現在一般的に販売されている対策ツールや機器、利用可能な監視サービスであれば、充足可能と考えられる。 ・対策ツールや機器、監視サービス以外での代替は難しいため、現在未導入の場合には導入検討が必要となります。 ・適用範囲内にネットワークを複数構築している場合などには、留意が必要になります。 |

| ファイアウォール | ・全てのファイアウォール(又はファイアウォール機能を持つネットワーク機器)について、認証されていないインバウンド通信をデフォルトで遮断します。(★3) ・利用中のOSが対応していない場合を除いて、すべてのパソコン及びサーバにおいて、ソフトウェアファイアウォールを有効化します。(★4) | ・要求事項の内容は、現在一般的に販売されているツールないし機器であれば、充足可能と考えられます。 |

表に挙げた以外で有用となるツールとしては、★4認定の場合に実施が必要となるセキュリティ教育について、従業員数や拠点数が多い場合の教育実施支援としてe-ラーニングが検討対象となります。

★3認定、★4認定の取得に係る審査手続きなど、その他の費用コストについては、今後詳細が発表されていく都度、想定される発生費用として本レポートにてお伝えしていく予定でいます。

認定取得の手順

SCS評価制度について、制度概要や必要と想定される作業項目及びセキュリティツールをここまで解説してまいりました。では、それらを踏まえたうえで認定を取得するための具体的な手順をどう考えるべきか、当社の推奨プランを解説いたします。

SCS評価制度の運用開始後、可能な限り速やかに認定取得を目指すとした場合、押さえておきたいポイントとして、認定にあたっての審査基準となる「★3・★4自己評価ガイド」「★4第三者評価ガイド」「★4技術検証ガイド」の、各ガイド(名称は仮称とされています)の公表時期を踏まえてスケジュールを検討する必要があります。「★3・★4要求事項及び評価基準」に加えて、これらのガイドにより具体的な評価手法やガイダンス情報が提示されますので、特に内部規程の作成に関しては、ガイド公表後にその内容と突合して審査基準をクリアしていることを確認していく必要があるものと思われます。

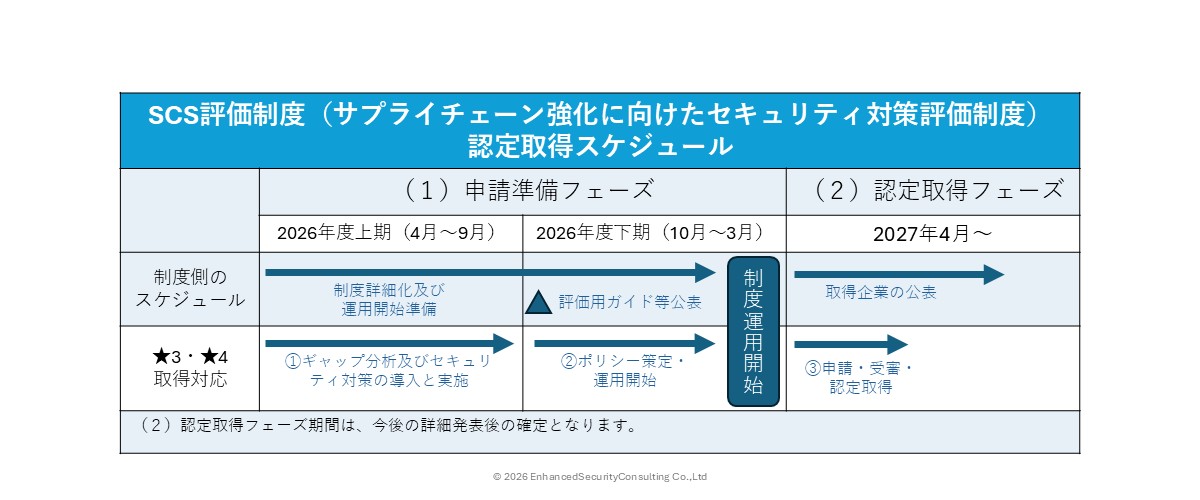

「制度・構築方針(案)」では、ガイドの公表時期を2026年度下期の期初の頃としていますので、2026年度上期を必要になるセキュリティ対策を実施する準備期間とし、2026年度下期ガイド公表後に内部規程を策定し、制度運用開始に合わせて申請するまでに社内運用を開始して運用記録を整備するという段取りが最も余裕のあるスケジュールということになります。

上記のスケジュールに準じた場合、「①ギャップ分析及びセキュリティ対策の導入と実施」では、自社の実情と要求事項・評価基準を比較して不足のある点を洗い出すことと、不足のある点のうち特にセキュリティツールの導入など時間や費用のかかる対策を実施していくものとなります。次に、ガイドの公表後に実施する「②ポリシー策定・運用開始」では、ガイドに準じたポリシーとして内部規程を策定し、内部規程に沿った運用を開始して、運用記録の作成と保管を実施していくこととなります。この運用には認定取得を目指す段階に応じて、必要になる場合には教育や点検の実施も含まれると考えられます。

その他のポイントとしては、特にセキュリティに関する取り組みを始めて行う場合、要求事項のうち「ガバナンスの整備」に含まれる”役割、責任、権限”については最初に決定しておくことが挙げられます。セキュリティの取組は、全社に影響する様々な施策を決定して推進していくこととなりますので、まず責任者や担当者を選任し、責任と権限を明確にしておくことにより意思決定をスムーズに進めなければなりません。

また、「③申請・受審・認定取得」について、申請後に認定されるまでにどれぐらいの期間を要するかなどは、現在未発表のため詳細不明となります。制度運用開始までに事前申請が可能なのかどうかなど、全体のスケジュールに影響する可能性のある要素がありますので、続報が待たれるところです。

SCS評価制度の位置づけについて

本レポートでは、ここまでSCS評価制度を様々な観点で解説してきました。ここで、他の情報セキュリティに関する第三者認証との比較についても解説します。従来、日本国内で取得可能な代表的な情報セキュリティに関する第三者認証としてはプライバシーマークとISMS認証が挙げられます。それぞれに特徴があり、一律で並べて比較することは難しいものですが、認定取得検討の際の参考情報として、比較可能な点を次の表に挙げていきます。

「代表的な情報セキュリティに関する第三者認証制度の比較」

| カテゴリ | SCS評価制度 | プライバシーマーク | ISMS認証 |

|---|---|---|---|

| 準拠規格・基準 | ★3・★4要求事項及び評価基準案(2026年3月現在) | JIS Q 15001規格に基づき策定された構築・運用指針 | JIS Q 27001 |

| 審査方法 | ★3認定:専門家確認付き自己評価結果に基づく文書確認 ★4認定:自己評価結果に基づく文書確認及び実地審査、技術検証 | 現地審査(規模によらず原則1日間) | 現地審査(適用範囲の規模により審査日程が決定され、取得時の審査では複数日が大半) |

| 合格基準 | ★3認定:★3要求事項の充足 ★4認定:★3及び★4要求事項の充足 | 構築・運用指針を審査基準として、個人情報保護マネジメントシステムの構築とPDCAサイクルに基づく運用証跡の整備が適切に実施されていることを確認 | JIS Q 27001を審査基準として、情報セキュリティマネジメントシステムの構築とPDCAサイクルに基づく運用証跡の整備が適切に実施されていることを確認 |

| 適用範囲の設定 | 任意 | 全社のみ | 任意 |

| 認証の有効期間と認証の有効範囲 | ★3認定:1年 ★4認定:3年(1年ごとに自己評価) 日本国内のみ通用 | 2年 日本国内のみ | 3年(1年ごとに維持審査) 海外にも通用 |

| 認定される対象 | ★3認定:基礎的な組織的対策とシステム防御策を実施できていること ★4認定:標準的に目指すべきセキュリティ対策が実施できていること | マネジメントシステムに基づき、個人情報について適切な保護措置を講ずる体制が整備され確実に運用されていること | リスクマネジメントプロセスを適用することによって情報の機密性、完全性及び可用性をバランス良く維持・改善し、リスクを適切に管理しているという信頼が確立されていること |

| 審査費用 | 不明(2026年3月現在) | 企業規模の大・中・小の区分に応じて決定されており、公表されている。 | 適用範囲の規模により、審査機関の見積により決定されている。(非公表) |

SCS制度の大きな特徴として、★3認定と★4認定については「マネジメントシステムではない」という点が挙げられます。★4認定には計画や点検・是正、見直しといったPDCAサイクルの要素が限定的に取り込まれていますが、情報セキュリティ対策に関しては、要求事項に定められた対策を実施できていることが認定の条件となっています。

このことにより、★3認定と★4認定では、PDCAサイクルに基づくセキュリティ対策実施のスパイラルアップや、事業環境の変化などに伴う新たなリスクの発生による追加対策実施は要求されていません。要求事項を充足さえすれば認定される前提ですので、要求事項自体が更改されない限り、実施しているセキュリティ対策の内容を追加したり変更する必要性がないという点は、非常に分かりやすいものとなります。

特に★3認定は自己評価結果の提出で認定されるということもあり、認定を取得して維持していくという観点においては、プライバシーマークやISMS認証よりも容易と言えます。また、近年の社会問題でもあるサイバー攻撃に対してのセキュリティ強化をはかり、発注企業が受注企業に求めたいセキュリティ対策に特化した要求事項ですから、受注企業にとって無駄のないセキュリティ強化を実施できるという観点でも有用と考えられます。

SCS評価制度の普及や活用に関する考察

SCS評価制度における実践的な要求事項・評価基準と、他の情報セキュリティに関する第三者認証よりも分かりやすく無駄がない点から、制度運用開始後に、様々な企業に認定取得が普及していく可能性はかなり高いと想定されます。また、「制度構築方針(案)」の別添「★3・★4要求事項及び評価基準案」は、一般社団法人日本自動車工業会(自工会)と一般社団法人日本自動車部品工業会(部工会)が公表している「自工会/部工会・サイバーセキュリティガイドライン」の内容も取り込んで作成されていますので、特に自動車メーカーを発注企業としたサプライチェーンに属している企業は、SCS評価制度への対応を要求される可能性が高いと想定するべきです。

また、そのようなサプライチェーンに属していない企業でも、基礎的あるいは標準的な情報セキュリティを実施している証明としてSCS評価制度を活用可能ですので、これまで認証を取得していなかった企業にも普及していくことが考えられます。

さらに、BtoBの取引において、すでに情報セキュリティへの取り組みを発注者から求められたり、取引条件として設定されているような状況で、自社の事業においては個人情報の取り扱いは少ないのにプライバシーマークを取得していたり、外国との取引はないのにISMS認証を取得していたりするような企業も存在しています。このような企業にとっては、発注者側がSCS評価制度の認定であっても認めるということであれば、審査費用や運用負担の軽減が図られるかどうかなどを見極めたうえで、”認証の乗り換え”を行うという選択肢もありえます。

このように、普及や活用について、非常に良い条件が揃っているように見えるSCS評価制度ですが、サプライチェーンにおける受注者に向けた制度であって、受注者が対応するかどうかは、結局のところ発注者が要求するかどうかにかかっているといえ、その点が広く普及する制度になるかどうかのポイントになると考えられます。そのため、制度を設計している経済産業省や、「制度構築方針(案)」においてスキームオーナーに指定されている独立行政法人情報処理推進機構(IPA)が、特に発注者にあたる企業等に対して積極的に広報や啓発の活動を実施していくことが、制度の普及には重要と思われます。

結論

・SCS評価制度は、サイバー攻撃の標的になる情報システムやネットワークのセキュリティ強化について、★3を”基礎的”、★4を”標準的”と位置付けた2段階で認定するものです。

・サプライチェーンに属する企業に向けた認定制度であり、発注者と受注者の間の取引において必要となる情報セキュリティのレベルを受注者が満たしているかどうか、発注者から見て可視化することで、都度のセキュリティチェックの手間を軽減できるものとなります。

・制度開始は2026年度中とされており、今後発表される「制度構築方針」や各種ガイドにおいて、詳細が明らかになっていくものとなります。

・制度の運用開始までに、発注者が受注者に対して認定取得を要請するのかどうか発注者と受注者の間でコミュニケーションを取ったり、要求事項の内容を確認して導入が必要になりそうなセキュリティツールや作業項目を確認しておくなど、ある程度期間を必要とする準備を先行実施することが現時点では推奨されます。

本レポートに関係するコンサルティングサービス

他のレポートを見る

ES-Reports vol.01「企業が無料で情報セキュリティを始める方法」①

「企業が無料で情報セキュリティを始める方法」①では、情報セキュリティに取り組む際に「何から始めればいいのか」「まず何をやるべきなのか」を解説します。

ES-Reports vol.02「企業が無料で情報セキュリティを始める方法」②

「企業が無料で情報セキュリティを始める方法」②では、情報セキュリティに取り組む際に情報セキュリティリスクを管理するためのリスクアセスメントとリスク対応の原則について解説します。

ES-Reports vol.03「セキュリティ認証って取るべき?いらない?」

情報セキュリティに関する第三者認証を取得するべきかどうかの悩みについて、取得した方が良いケースや取得しなくてもよいケースを、ケース別に解説します。

ES-Reports vol.04 プライバシーマークとISMS認証はどっちがいいの?

プライバシーマークとISMS認証のどちらを取得するべきかという悩みについて、それぞれの認証の比較について解説します。