ES-Reports vol.02「企業が無料で情報セキュリティを始める方法」②

もし「当社の情報セキュリティは万全ですからね。漏えいなんか絶対起きませんよ」と言う人に出会ったら、どう思いますか?「へー、そうなんですか」と感心したふりをしながら、胡散臭さを感じてしまいませんか?実際に、情報セキュリティリスクをゼロにして、漏えいを100%防止するなんて、可能なのでしょうか?情報セキュリティの取組の初期における、情報セキュリティリスクを管理するためのリスクアセスメントとリスク対応について解説します。

最初公開日:2025年11月25日 最終更新日:2026年3月23日

【本レポートでお伝えしたいこと】

- 本レポートでは、情報セキュリティリスクを管理するためのリスクアセスメントとリスク対応について解説します。

- セキュリティツールや装置の導入で解決できないリスクがあること、それよりも優先すべきリスクがある可能性について説明します。

- 想定リスクとリスク対策を決定していくにあたっての、参考になる進め方について紹介します。

- 1. 開始した情報セキュリティの取組をさらに進めるために

- 2. 情報セキュリティリスクとは何を言うのか

- 3. リスクの顕現を完全に防止するためには

- 4. リスク対策を行う理由は、リスクをゼロにするのではなく軽減するため

- 5. 「自社の情報セキュリティに問題はない」と示すために

- 6. リスクアセスメントの実施手順

- 7. 想定リスクの設定に関する考察

- 8. リスクアセスメントへの取り込みについて

- 9. 想定リスクへの対応に、費用や時間がかかることが想定される場合の暫定措置について

- 10. リスクアセスメント実施結果に基づくリスク対策により無駄を省ける

- 11. 情報セキュリティ委員会の果たすべき役割について

- 12. 結論

| 本レポートは、ES-Reports vol.01「企業が無料で情報セキュリティを始める方法」①をご覧頂き、内容についてご理解いただいていることが前提での解説となります。 |

開始した情報セキュリティの取組をさらに進めるために

情報セキュリティ委員会を立ち上げ、内部の情報資産を台帳に基づき把握し、セキュリティ課題を検討したうえで推進計画を策定し、課題を解決していくと、次に「じゃあ、この先は何をすればいいのだろう?」という悩みが出てきます。

その悩みは、「成果が分かりやすい課題は解決したけれど、これで情報セキュリティは問題ないと言えるのか」という疑問から発生しているかと思います。この疑問を突き詰めると「自社の情報セキュリティが問題ないと言うためには、あと何をすればいいんだろう」ということでもあります。

情報セキュリティリスクとは何を言うのか

そのような悩みに回答する前に、情報セキュリティにおけるリスクというものの考え方について、説明が必要になります。

会社にとっての情報セキュリティリスクとは、どのような事態が該当するのか、ご存じでしょうか?「情報漏えいが発生して大変なことになる」と思った人は、惜しいところですが、あともう一歩です。

それでは、一般論として、事業を行っている企業にとって”リスク”とは何を言うのでしょうか?災害の発生で設備が損壊する、法令違反を摘発される、有能人材が流出する、環境変化に伴う市場変動や競合他社の技術革新で自社の優位性が失われるなど、様々なリスクが挙げられます。

これらのリスクが実際に発生する(リスク顕現)ことを考えてみましょう。会社はどうなりますか?操業停止や営業停止、社会的信用の失墜や生産性の低下に至ることが想定されますし、ひいては事業継続が危ぶまれる事態に陥るかもしれません。

すなわち、会社にとっての”リスク”とは、本質的には「リスク顕現によって会社の事業が継続できなくなるような事態」のことです。災害の発生、法令違反による摘発、有能人材の流出、環境変化に伴う市場変動、競合他社の技術革新で失われる優位性などは、事業継続が危ぶまれる事態に至る可能性のあるリスク要因(想定リスク)であり、セキュリティリスクとして皆さんがイメージしやすい情報漏えいもそのうちの一つとなります。

このように理解すると、情報セキュリティリスクとは「セキュリティの不備による情報漏えい等の発生等により、会社の事業継続が困難になる」という事態を指すということがご理解頂けるかと思います。従って、会社が情報セキュリティに取り組む目的は事業継続のためであり、「情報漏えい等の発生の防止」は目的ではなく手段に近いと考えられます。

リスクの顕現を完全に防止するためには

では、事業継続が危ぶまれる事態を避けるために、リスク顕現を完全に防止しようとすると、何をすることになるのでしょうか?情報セキュリティに限りませんが、リスク顕現を絶対に発生させないようにコントロールするためには、想定リスクを失くす以外に方法はありません。リスクが想定されるということは、リスクが顕現する可能性が逆説的にゼロではないからです。

そうであれば、情報セキュリティにおける想定リスクを失くすためには、セキュリティリスクを抱える情報資産を一切取り扱わないという選択をするということになります。情報資産を一切持たなければ、漏えいすることも盗まれることも紛失することも想定する必要なくなるからです。

もちろん、会社が事業を行ううえで、紙であってもデータであっても、一切の情報を取り扱わないという選択は採用しようがありません。従って、本レポート冒頭の「情報漏えいなんて絶対起きませんよ」はあり得ないことになります。皆さんがそのように言われたとしても、思わず「本当に?」と思ってしまう、胡散臭さの正体はこういうことです。誰かに「私は自動車を運転しても絶対事故に遭いませんから大丈夫」「私はどこを歩いても絶対に財布を失くしませんから大丈夫」と言われても、「この人は楽観的すぎる」と思ってしまうことと同じです。

リスク対策を行う理由は、リスクをゼロにするのではなく軽減するため

ここまで、情報セキュリティリスクとリスク顕現の防止について、基本的な考え方を解説してきました。しかし、今度は別の疑問が湧いてくるかと思います。「情報セキュリティリスクがゼロにならないのであれば、何のためにセキュリティ対策を実施するのか」という点です。

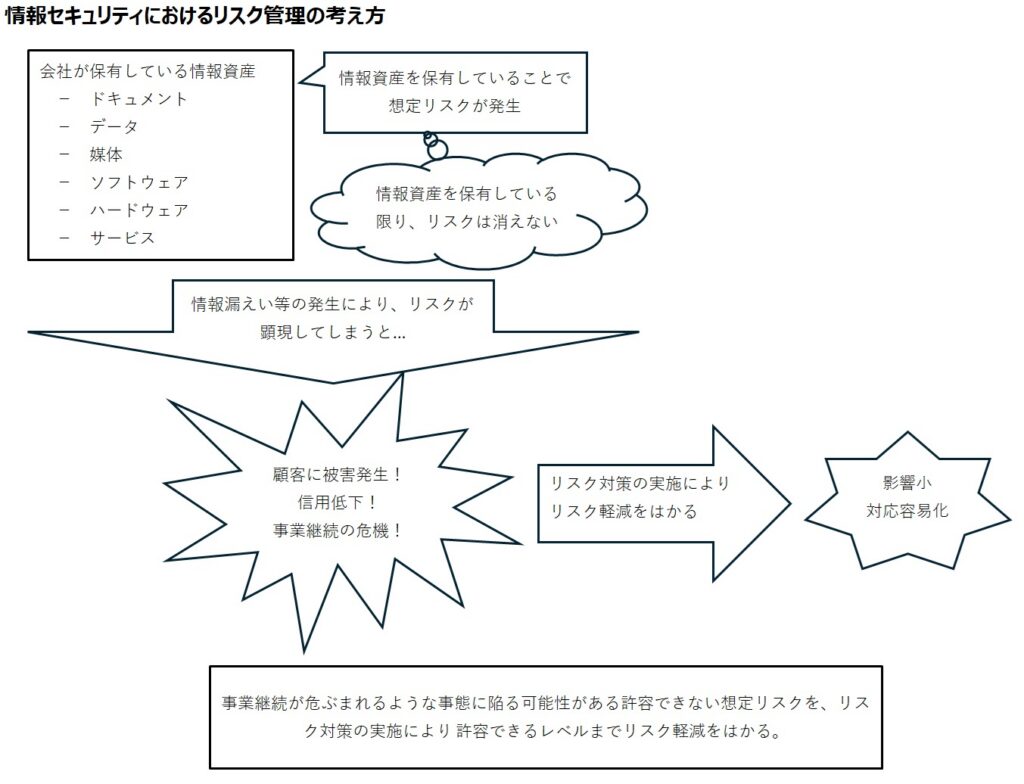

情報セキュリティにおけるリスク管理の考え方としては、どれだけ対策を実施しても全てのリスクがゼロになることはありませんので、リスク対策によりリスクの発生確率を下げ、万一リスク顕現があってもその被害を軽減させ、事業継続を可能としていくことで、許容できるレベルにまでそのリスクの脅威を下げる(リスク軽減)ことが目的となります。情報セキュリティにおける想定リスクを、リスク対策によってリスク軽減を実現し、「万一のことがあっても、これぐらいならなんとかなる」と許容できる程度にするということです。

ここで、リスク管理に関する用語について、少々複雑になってきましたので、相関関係を図示します。

「自社の情報セキュリティに問題はない」と示すために

情報セキュリティにおけるリスク管理の考え方をご理解いただけたでしょうか?「許容できない想定リスクに対してリスク対策をする」という原則に基づけば、「許容できる想定リスクに対しては、あえて対策しない」という選択も可能ですし、リスク軽減に効果的なセキュリティ対策を優先して実施していくという計画も作れるようになります。

この、リスク管理の考え方に基づいて実施していく一連の流れを、一般的にリスクアセスメントとリスク対応と呼んでおり、特にリスクアセスメントを実施した結果は、このセキュリティ対策を今から実施するべきであるという根拠になる資料です。

ここまで、前置きがだいぶ長くなりましたが、「情報セキュリティは問題ないと言うためには、あと何をすればいいんだろう」という点に話を戻すと、こリスクアセスメントを実施し、その結果をもって課題とすべき想定リスクが全て手当されていることを示すことができるのです。

なお、本レポートでは、ここまで情報セキュリティリスクが実際に顕現してしまう可能性を「想定リスク」と呼んできました。リスクアセスメントの手法は一つではなく様々にあり、他には「脅威」という呼び方もありますが、本レポートでは引き続き「想定リスク」と呼びます。

リスクアセスメントの実施手順

リスクアセスメントは、想定リスクに対して効果的なリスク対策を検討し、リスク軽減をはかるという取組ですが、実際に進めようとした場合には、まずどのような想定リスクを設定すればよいのかという段階で悩まれるかもしれません。

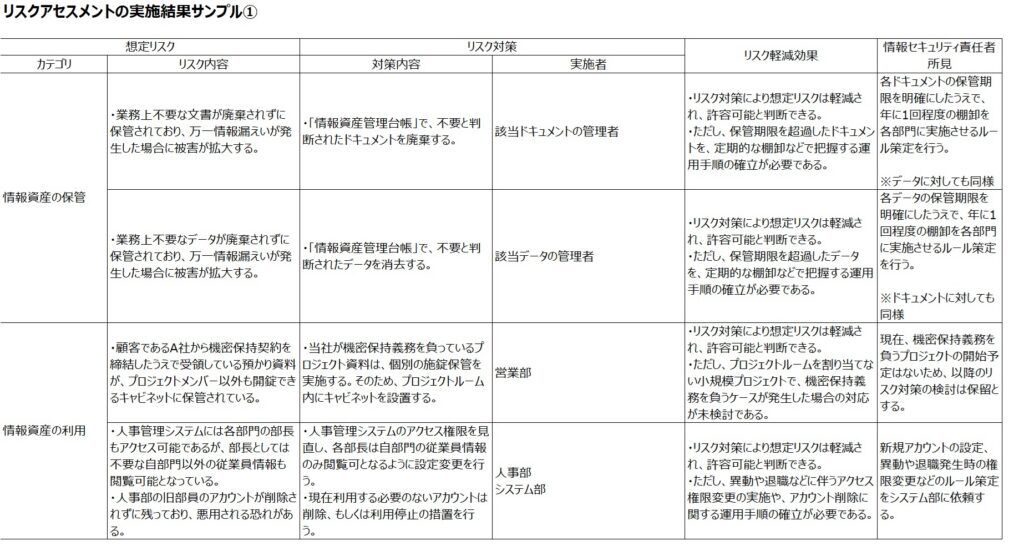

本レポートで、まず検討頂くべき想定リスクとして推奨させて頂くのは「業務上不要な情報を保有していることで、万一情報漏えいが発生した場合に、余計に被害が拡大してしまう」「本来、特定の部署や担当者のみが取り扱うべき情報資産に、業務上の用がない者がアクセスできてしまう」の2点になります。

この2点は、会社として保有している情報資産を把握できた時点で検討可能になりますし、リスク対策の方向性もその効果も分かりやすく、取組当初の時点で会社として進めやすいものだからです。以下は、この2点について、情報セキュリティ委員会でリスク対策まで検討したリスクアセスメントの実施結果のサンプルとなります。

これで想定リスクに対して、リスク対策内容と実施者、対策実施に伴うリスク軽減の効果などが把握できることになります。それぞれのリスク対策をいつまでに実施するかなどの計画は情報セキュリティ推進計画にまとめて、トップマネジメントの承認のもとで進めるようにしましょう。

想定リスクの設定に関する考察

上述のように、想定リスクの設定は、決め打ちのようにしても良いのですが、根拠となる外部情報のうち自社でも適用可能なものを設定する方法などがあります。

想定リスクの設定例

| ①他社の事故事例を参考に設定する | 報道されている情報漏えいや不正アクセスに関するセキュリティインシデントのニュースを収集し、特にインシデントの原因事象を取り上げ、自社でも原因事象の発生が想定される場合には、想定リスクとして設定する。 |

| ②セキュリティに関する基準を参考に設定する | 経済産業省「情報セキュリティ管理基準」、情報セキュリティマネジメントシステムに関する規格「JIS Q 27001(附属書Aの管理策)」、個人情報保護委員会「個人情報の保護に関する法律についてのガイドライン(通則編)」内の「(別添)講ずべき安全管理措置の内容」など、一般企業が規範とすべき各種基準を参照し、自社で取組ができていない事項で自社の業務に関係があると想定される場合に、想定リスクとして設定する。 |

リスクアセスメントへの取り込みについて

例えば、同業他社でサイバー攻撃による不正アクセス事件が発生したというニュースが出た場合で、その同業他社のWebサイト等で、事件発生に関するお詫びとともに「社内ネットワークのルータ機器のファームウェアのアップデートが実施されておらず、改善されていなかった脆弱性を悪用された」という原因事象が公表されていたとしましょう。このニュースと公表内容を情報セキュリティ委員会で取り上げ、原因である「ネットワーク機器のセキュリティパッチが適用されず、脆弱性が放置される」という事象を、想定リスクとして設定することがリスクアセスメントへの取り込みとなります。

他にも、前回のリスクアセスメント結果で、決定したリスク対策は実施したものの、「今後のためにはこういうこともした方がいい」という意見を想定リスクとして設定することも可能です。

このように、リスクアセスメントにおける想定リスクやリスク対策を新たに取り込むことで、リスク対策を進化させていく取組が推奨されるものとなります。

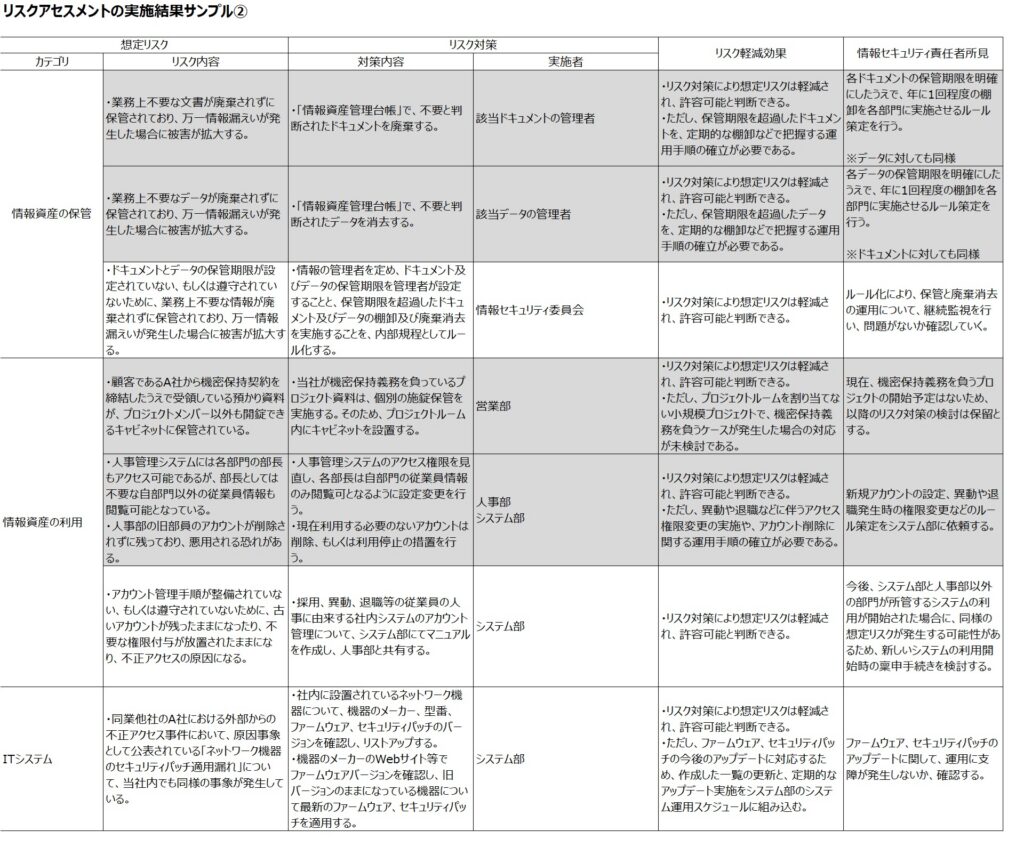

以下は、上述のサンプル①に、新たな想定リスクを取り込んだ場合のリスクアセスメント実施結果となります。

サンプル①の「情報資産の保管」「情報資産の利用」のカテゴリにおける情報セキュリティ責任者の所見欄においてルール策定と、同業他社の事故事例の原因事象を想定リスクとしてサンプル②に追記しています。このような形で、従来のリスクアセスメント結果を発展させて、次のリスク対策につなげ、情報セキュリティを強化していくという流れがリスクアセスメントを実施する意義となります。

想定リスクへの対応に、費用や時間がかかることが想定される場合の暫定措置について

本レポートでご説明してきた範疇では、想定リスクへの対応に費用が発生するケースは含んでいません。しかし、例えば「オフィスに部外者が侵入してくる可能性がある」「社内システムのパスワードが数字のみでしか設定できず、パスワード強度が低い」といった想定リスクが挙げられていたとして、リスク対策に「オフィスへの出入口に電子ロックを設置する」「システム改修によりパスワードポリシーを強化する」といった内容を選択すると、そのリスク対策の実施には、費用も時間もかかってしまうことになります。

想定リスクに対して、最善のリスク対策がすぐに実施できない場合には、暫定措置を実施して、予算措置や次期システム改修を待つことになります。上述の例であれば「オフィス入り口に『関係者以外立入禁止』の掲示を行う」「システムの利用者を管理職以上のみに制限し、システムの利用継続リスクを減少させる」といった暫定措置の実施が考えられます。

リスクアセスメント実施結果に基づくリスク対策により無駄を省ける

本レポートは「無料で情報セキュリティを始める」を題目として、説明してきていますが、リスクアセスメントを実施することにより、必要なセキュリティ対策や次に実施すべきセキュリティ対策が明確になり、無駄なツールや装置を導入する懸念がなくなるという効果もあります。

セキュリティに関係する製品の広告では「このツールの導入によって、これもできる、あれもできる」と謳われており、ツールさえ導入すれば全て解決できるように誤解してしまいそうになりますが、リスクアセスメントの実施結果と照合すれば、「この想定リスクはカバーできる、あの想定リスクはそのまま残る」という判断が客観的にできるようになります。宣伝文句に惑わされずに必要なツールや装置の導入を選定できることで、費用対効果を最大にすることも可能になります。

情報セキュリティ委員会の果たすべき役割について

本レポートでは、情報セキュリティの取組における「想定リスクの設定」「リスク対策の検討と実施」「新たな想定リスクの設定」について解説してまいりました。これらの取組を推進するには、全社の現状を把握することと、決定したリスク対策を関係部門に実施させる権限と責任を持つことが必要になります。このような全社的な取組は、会社において誰か一人が担えるものではなく、情報セキュリティ委員会のような内部組織が主体となって推進していくことが一般的となります。

情報セキュリティにおいて、リスクゼロを目指すことは現実的ではありません。しかし、リスク顕現により事業継続が危ぶまれるような事態に陥らないためには、許容できるレベルにまでリスク対策を実施し、リスク軽減をはからなければならない。そのためには情報セキュリティ委員会において想定リスクを適切に洗い出し、リスク対策を継続していかなければなりません。

結論

情報セキュリティに取り組む目的は、リスクをゼロにすることではなく、事業継続にあることを、まず認識しましょう。

情報セキュリティの取組を推進させるためには、リスクアセスメントの実施により、想定リスクの洗い出しとリスク対策の実施を継続して行い、許容できるレベルまでリスクレベルを下げることが重要であることを理解しましょう。

また、現在の情報セキュリティ対策に問題がないことを示す根拠として、リスクアセスメント実施結果が活用できるものとなります。合わせて、無駄なツールや装置の導入を実施してしまう可能性も減らせます。

想定リスクの設定が肝要になりますが、闇雲に設定するのではなく、「他社の事故事例を参考にする」「規範とすべきセキュリティ基準を選択する」「従来の取組の発展を目指す」など、根拠をもって設定することで、組織として情報セキュリティの取組を推進しやすくなります。

本レポートに関係するコンサルティングサービス

他のレポートを見る

ES-Reports vol.01「企業が無料で情報セキュリティを始める方法」①

「企業が無料で情報セキュリティを始める方法」①では、情報セキュリティに取り組む際に「何から始めればいいのか」「まず何をやるべきなのか」を解説します。

ES-Reports vol.03「セキュリティ認証って取るべき?いらない?」

情報セキュリティに関する第三者認証を取得するべきかどうかの悩みについて、取得した方が良いケースや取得しなくてもよいケースを、ケース別に解説します。

ES-Reports vol.04 プライバシーマークとISMS認証はどっちがいいの?

プライバシーマークとISMS認証のどちらを取得するべきかという悩みについて、それぞれの認証の比較について解説します。

ES-Reports vol.05 「SCS評価制度(サプライチェーン強化に向けたセキュリティ対策評価制度)」とは

2026年度中に制度運用開始予定の「SCS評価制度(サプライチェーン強化に向けたセキュリティ対策評価制度)」について、制度概要や認定の取得方法を解説します。