ES-Reports vol.01「企業が無料で情報セキュリティを始める方法」①

「御社は情報セキュリティやってますか?」と聞かれたらどう答えますか?そもそも、何をしてたら「やってます」と言えるのか。オフィスの入口に電子ロックを付ける、社内のパソコンにウイルス対策ソフトを入れる…いや、そういうことじゃない?

「そもそもセキュリティ対策って多額の費用がかかりそうで、すぐにはできない」「無料で費用かけずにできることからやっていきたい」とお考えの企業に向けて、情報セキュリティの取組における「何から始めればいいのか」「まず何をやるべきなのか」を解説します。

最初公開日:2025年11月25日 最終更新日:2026年3月23日

【本レポートでお伝えしたいこと】

- 本レポートでは、企業が情報セキュリティの取り組みを始めるにあたっての準備について解説します。

- セキュリティツールや装置の導入などに費用をかける前に、検討すべきこと及びやるべきことを説明します。

- 情報セキュリティを進めるうえでの目標設定と計画の作り方について、参考になる情報を紹介します。

- 1. 前提になるのはトップマネジメントの意思決定

- 2. 次は”誰が進めるのか”を決定する

- 3. 組織として進めていくために

- 4. 「情報セキュリティ」って何に対するセキュリティ?

- 5. 情報資産の把握はリストアップ方式で

- 6. 情報資産の把握に関するポイント

- 7. さあ、検討を開始しましょう…まず何から?

- 8. 「不要な情報資産」の洗い出し方法と、廃棄や消去の実施承認

- 9. 次に行う情報セキュリティの検討は「アクセス権限の確認」が推奨

- 10. 情報セキュリティの検討をスムーズに進めるためには事前に説明を

- 11. 検討結果から課題を整理し、計画をたてる

- 12. 計画策定のポイント

- 13. 計画通り無事に実施できた!それから…

- 14. ここまでの取組で費用がかかる可能性のある点

- 15. これで回答ができるようになりました。

- 16. 結論

前提になるのはトップマネジメントの意思決定

セキュリティに限りませんが、組織として「○○○をします」というときに、まず最初に決定することがありますよね。予算?スケジュール?成果物?いいえ、もっと手前の、大事なことです。

それは「組織全体で情報セキュリティに取り組む」という意思決定です。情報セキュリティは組織の全体に影響しますので、組織全体のトップマネジメント、企業であれば社長の宣言をもって開始することになります。

この宣言は、最終的には「情報セキュリティポリシー」という形で、文書として正式に制定するべきものですが、取り組み開始時点では、体裁にこだわる必要はありません。情報セキュリティを進めるうえでの、いわば”錦の御旗”として有効であればいいので、「組織のトップマネジメントが、組織全体で情報セキュリティに取り組むことを意思決定した」ことが内部で明確であれば、それで結構です。要するに「これは社長の決定なので、会社全体で今後進めないといけない」という状況を、まず作るということです。

次は”誰が進めるのか”を決定する

トップマネジメントの意思決定が明確になれば、次は「誰がするのか」の決定になります。当然ですが、「情報セキュリティに取り組む」と言ってるだけでは、何も始まりません。「言い出した人がやるものだと思ってました」では、情報セキュリティに限らず、どんなプロジェクトも進みませんよね?

情報セキュリティでは、呼称に決まりはありませんが、一般的には「情報セキュリティ責任者」を決定し、その人に情報セキュリティに関する権限と責任を担っていただくこととなります。

「情報セキュリティ責任者」の適任者には特に役職や資格の要件はないのですが、会社全体に影響のあるセキュリティ対策を進めていく立場ですので、社内でそのような立場に相応しい人を選任することとなります。そのため、一般的に役員や部長といった役職者の中から、適任者を選任することになります。もちろんトップマネジメント自らが就任しても問題ありませんが、情報セキュリティの取組においてトップマネジメントにはトップマネジメントとしての役割が責任者とは別にありますので、人的リソースがよほど不足している場合以外は推奨されません。

組織として進めていくために

情報セキュリティ責任者が決まれば、それで進めていけるかというと、一人だけでは難しいケースが多々あります。組織が一定以上の規模になると、一人の責任者が内部の全ての事情や業務内容を把握することは難しくなります。ところが、情報セキュリティは組織全体に影響しますので、実態を把握しないままで情報セキュリティを進めると、「そんな事したら業務が回らない」とか「こういう場合にはどうしたらいいの」といった反対や異論が噴出しかねません。

そのような困った事態を回避するためには、責任者が認識していない業務に精通している人を内部から選任して、情報セキュリティをどのように進めるか、社内で何か問題にならないか、集団で検討しながら決定していくための組織体を作ることが推奨されます。この組織体も、呼称に決まりはありませんが、本レポートでは仮に「情報セキュリティ委員会」と呼ぶこととします。情報セキュリティ委員会は、情報セキュリティ責任者と、選任された情報セキュリティ委員で構成する内部組織という位置づけです。

「情報セキュリティ」って何に対するセキュリティ?

トップマネジメントの意思決定と、情報セキュリティ委員会の発足をもって、ようやく情報セキュリティに取り組むための環境が整ったと言えます。

「じゃあ、次はいよいよ情報セキュリティの検討ですね」と言いたいところですが、ちょっと待ってください。情報セキュリティって、何に対してのセキュリティを実施することでしょうか?「そりゃ、情報に対してでしょ」と思った方は正解です。では、「情報」って、具体的に、何が、どれぐらい社内にありますか?

そうですね、セキュリティ対策を実施する対象である「情報」を正確に把握しなければ、そもそも何に対して情報セキュリティを検討するのか分かりませんよね。「セキュリティ」とは”何かを守る”ことであり、情報セキュリティの対象となる「情報」の把握とは、”守備範囲を明確にする”ための作業になります。

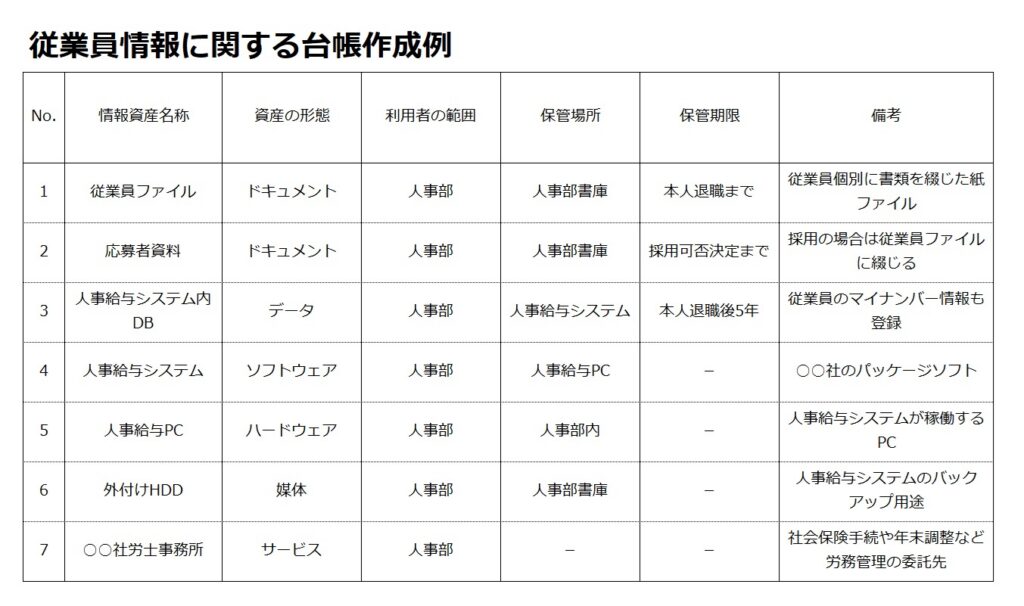

そして「情報」というと、業務で利用している文書もしくはデータを想像しやすいのですが、ここでは「情報資産」と理解してください。下表は一例ですが、会社が業務において利用している、次の各カテゴリに該当するようなものが情報セキュリティの対象となります。

「情報資産のカテゴリと情報資産の例」

| ドキュメント | 業務情報が記載されている、文書をはじめとする紙媒体 |

| データ | 業務情報が記録、あるいは登録されている、ファイルやシステム内データベースなどの電磁的記録 |

| 媒体 | 業務情報が記録されている、USBメモリ・外付けHDD・CD・DVDなどの記憶媒体(パソコンやサーバに内蔵されているものは除く) |

| ハードウェア | 業務で利用するパソコンやサーバ、複合機やルータなど |

| ソフトウェア | 業務で利用するアプリケーションやパッケージソフトウェア |

| サービス | 業務で利用している、外部のベンダーが提供しているクラウドサービスやASPサービス、業務委託先など |

情報資産の把握はリストアップ方式で

では、これら「情報資産」の把握をどのようにすればいいのかという話ですが、一般的にはリストアップ方式となります。すなわち台帳を作成するということです。ただし、社内の「情報資産」を全部洗い出してリストアップしていくことは非常に手間と時間がかかるため、情報セキュリティの取組にあたっての、最初のハードルになりがちです。

しかし、情報セキュリティの取組の開始当初では、まず内部に情報セキュリティの対象になる情報資産として、何がどれぐらいあるのかを把握することが目的ですので、この時点では細かい項目は不要です。具体的には、情報資産として「何が(情報資産名称)」「どういう形で(資産の形態)」「誰が利用していて(利用者の範囲)」「どこに(保管場所)」「いつまで(保管期限)」あるのかが分かれば、情報セキュリティの検討を進めるには十分と言えるでしょう。以下の台帳サンプルは、大半の会社が保有する情報資産である「従業員情報」の一部をリストアップしたものです。

情報資産の把握に関するポイント

情報資産をリストアップするための台帳を作成する際の項目別のポイントや注意点を挙げます。

- 情報資産名称:社内でその情報資産を呼んでいる名称で記載します。

- 資産の形態:上述の情報資産のカテゴリ6種類のいずれかを記載します。

- 利用者の範囲:その情報資産を利用する必要のある部署や担当者を記載します。全社員が利用する必要のある情報資産であれば”全社員”と書きましょう。なお、業務上利用する必要のある部署や担当者と、”実際に利用できる者の範囲”が違うケースがありえます。そのような状態が散見されるのであれば、「利用者の範囲(理想)」「利用者の範囲(実態)」のように項目を分けて記載しましょう。

- 保管場所:情報資産の保管場所を記載します。ドキュメントであればどこの書庫や机なのかを記載しますし、データの場合にはファイルを保存しているフォルダ名や情報を登録しているシステム名を記載します。

- 保管期限:その情報資産がいつまで社内にあるのか、廃棄もしくは消去する時期を記載します。なお、この項目は、情報セキュリティの取り組み開始時点では記載が難しい可能性があります。例えば「ルールとしては”本人退職後5年”だが、実態は廃棄していない」というケースや「期限を決めていないので結果的に永久保存になっている」というケースがあり得るためです。そのような曖昧な状態が散見されるのであれば、「保管期限(理想)」「保管期限(実態)」のように項目を分けて記載しましょう。

- 保管場所:情報資産の保管場所を記載します。ドキュメントであればどこの書庫や机なのかを記載しますし、データの場合にはファイルを保存しているフォルダ名や情報を登録しているシステム名を記載します。

- 台帳サンプルでは「ソフトウェア」「ハードウェア」「サービス」も同じ台帳でリストアップされていますが、この3つのカテゴリは、部署別や業務別にリストアップするよりも、それぞれ全社で一括してリストアップした方が効率的になる可能性があります。

なお、台帳を作成する担当者は、業務を把握している担当者であれば誰でもいいのですが、上述の情報セキュリティ委員会のメンバーである情報セキュリティ委員が担当することで、以降の情報セキュリティの検討をスムーズに進めることにつながります。

また、台帳にリストアップする情報資産の把握精度は、高い方が当然良いのですが、この時点で完璧を求めることは検討開始が遅れてしまうことになりかねません。従って、作成期限を設けて、一旦作成完了させる方を優先しましょう。

さあ、検討を開始しましょう…まず何から?

本レポートのここまでの内容を実施して、情報セキュリティに関する検討を開始できる準備が整ったと言えます。情報セキュリティ責任者は、情報セキュリティ委員会を招集しましょう。

情報セキュリティ委員会を招集して、情報セキュリティを進めるための検討を行うのですが、「検討って何を検討すればいいの?」という疑問が沸いてくるかと思います。組織ごとに情報資産に関する状況は異なりますので、正解があるわけではないのですが、本レポートで推奨させて頂くのは「不要な情報資産の洗い出しと整理整頓」です。

会社として業務に利用することが想定されない情報資産を保有していることは、情報資産の漏えいや不正利用のリスクを高めるだけですので、これらを洗い出して廃棄や消去の実施によって整理することで、それだけで情報セキュリティレベルの向上につながります。

また、「不要な情報資産を整理する」という対策は、誰にとっても分かりやすく、情報セキュリティの取り組みの初手としてやりやすいという点も、推奨の理由となります。

「不要な情報資産」の洗い出し方法と、廃棄や消去の実施承認

情報セキュリティの取組の初手に不要な情報資産の整理を推奨する理由についてはご理解頂いたとして、では「不要な情報資産」をどのように洗い出していくのかが、次に重要となります。その線引きを間違えて、業務に必要な情報資産まで廃棄や消去してしまっては、本末転倒となります。次に挙げるような観点で、作成した台帳に基づいて、不要と判断できる情報資産がないか、情報セキュリティ委員会で検討しましょう。

「不要な情報資産の洗い出し方針の例」

| ドキュメント | ・業務利用終了後に、書庫や倉庫に段ボール箱などで保管されている書類のうち、法定の保管期限を超過しているものや、保管期限の定め自体がないもの ・個人机の机上や机下で、業務利用の目的が想定されないのに置かれていたり積まれているもの ・原本が別にあるのに、複写されているもの |

| データ | ・終了したサービスやプロジェクトのフォルダ ・退職者の個人フォルダ ・過去に利用していた旧システムの凍結データやバックアップデータ ・元データが別にあるのに、複製されているもの ・その他、今後業務利用する予定のないシステムやフォルダのデータ |

| 媒体 | ・社内に読取装置のないもの(フロッピーやMO、ビデオテープなど) ・顧客企業や取引先等から記憶媒体で受領したファイルやデータを記録したもので、今後利用が想定されないもの ・従業員に配布したもののうち、現時点で必要性が想定されないもの |

| ハードウェア | ・廃棄予定の機器で廃棄されていないもの |

| ソフトウェア | ・サポートが終了したバージョンのOSやアプリケーション ・ライセンス契約が終了したアプリケーション |

「不要な情報資産」の洗い出しが完了したら、実際に廃棄や消去を行っていきます。ただし、後述もしますが、情報セキュリティ責任者は、ここで不要な情報資産の洗い出し結果と廃棄や消去の実施について、トップマネジメントや関係部署に回覧を行うようにしましょう。当然ですが、情報資産の廃棄や消去を実施した後で、「やっぱりあれは必要な情報だった」という意見が出てきても、原則戻すことはできません。「情報セキュリティ委員会の独断で必要な情報が失われた」「業務遂行に支障が出てしまった」という事態に陥らないように、慎重に進めるべきです。

次に行う情報セキュリティの検討は「アクセス権限の確認」が推奨

不要な情報資産を洗い出した後、台帳を改めて更新し、整理します。そうすると、台帳には「業務上必要な情報資産」がリストアップされた状態になっています。

そのうえで、次の検討課題として本レポートで推奨させて頂く作業は、情報資産のうちのドキュメントとデータに対して、現状で不正アクセスされる可能性がないかの検討となります。この検討を本レポートでは「アクセス権限の確認」と呼ぶことにします。

不正アクセスというと「部外者が社内ネットワークに侵入する」というイメージがあるかもしれません。そのような事態の発生も、もちろん不正アクセスになりますが、情報セキュリティではもっと広く「必要のない者が、情報資産を容易に見たり触ったりできる」という事態の発生を指します。例えば、従業員の人事考課に関する情報があるとして、このような重要な情報は、人事を担当する部署に所属する者と、該当する従業員の上司にあたる役職者以外の者は、閲覧不可としていることが一般的です。従業員であっても、業務上の必要がない者が見たり触ったりできてしまえば、情報セキュリティでは不正アクセスに該当します。

「アクセス権限の確認」とは、そのような不正アクセスが発生してしまうような実態があれば改善を検討していくということであり、次に挙げるような観点で、更新後の台帳に基づいて、利用者の範囲以外の者による不正アクセスの余地がある情報資産がないか、情報セキュリティ委員会で検討しましょう。

「アクセス権限の確認における不備の例」

| ドキュメント | ・業務上必要のない者が閲覧できてしまうケース ・保管場所が決まっていないケース ・保管場所を施錠する鍵がなかったり、鍵が誰でも扱える状態になっているケース ・保管場所がガラス戸の書庫やプラスチックケースになっているなど、不正アクセスに対して脆弱すぎるケース |

| データ | ・該当データが格納されているフォルダに業務上必要のない者もアクセスできてしまうケース ・ファイルサーバの部門別やプロジェクト別のフォルダが、担当外の者もアクセスできてしまうケース ・特定業務でしか利用しないPCのパスワードが広く知られてしまっており、誰でもログインできてしまうケース ・特定業務でしか操作しないシステムのメニューが、誰でも操作できるようになってしまっているケース |

情報セキュリティの検討をスムーズに進めるためには事前に説明を

情報セキュリティ委員会において検討を推奨する点として「不要な情報資産の洗い出し」「アクセス権限の確認」の2点を挙げて説明させて頂きました。この2点については、「台帳の作成後に情報セキュリティ委員会でこのような検討を行う」旨を、情報セキュリティ責任者から台帳の作成者に事前に説明実施しておくと、それを意識しながらの台帳作成になるはずですので、検討開始する時点で情報セキュリティ委員から課題報告をもらいやすく、検討がスムーズに進む可能性が高くなります。

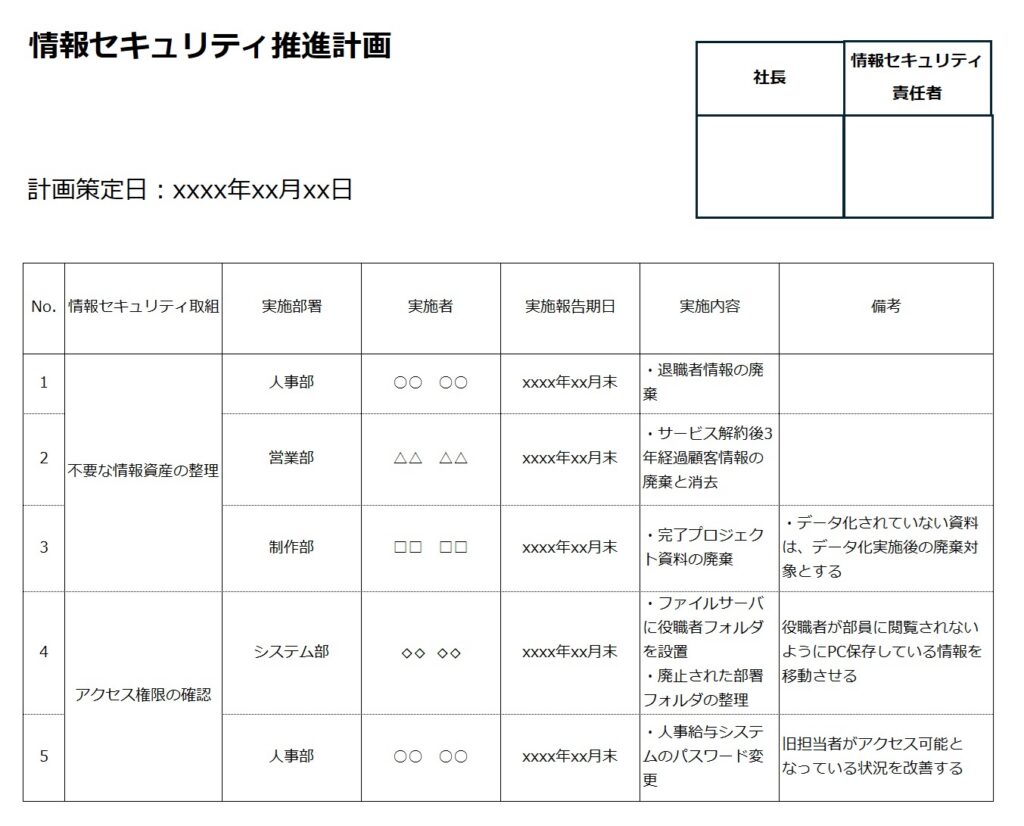

検討結果から課題を整理し、計画をたてる

情報セキュリティに関する課題の確認と整理ができたら、次は課題を解決するために動いていくわけですが、ほとんどの場合に課題解決のためには情報セキュリティ委員会だけでなく、組織内の各部署を巻き込んで動いていく必要があります。そして、そのように組織全体で動くために必要なものとして、「誰が」「何を」「いつまでに」を決定しなければなりません。そこで、本レポートでは「情報セキュリティ推進計画」の策定を推奨いたします。

この計画は、社内のみに提示するものですのでシンプルなものでかまいません。以下のサンプルのようにスケジュールとして分かりやすければ、通常はそれで問題ありません。

計画策定のポイント

「情報セキュリティ推進計画」を策定するうえでのポイントは”トップマネジメントの計画承認”です。情報セキュリティ委員会は情報セキュリティ責任者が招集し、委員会メンバーが検討していくものですが、「情報セキュリティ推進計画」をトップマネジメントが承認することで、情報セキュリティ委員会において決定された内容を、組織全体で協力して取り組むことが明確になります。

従って、情報セキュリティ責任者は、情報セキュリティ委員会における検討結果をトップマネジメントや関係部署に報告し、承認を得るという段取りが必要になります。情報セキュリティ対策を実際に実施するのは組織内の各部署であり、対策を実施するには労力を消費しますから、本来の業務における生産性がある程度犠牲になります。また、上記のサンプルにある「不要な情報資産の整理」のように、実施してしまった後で元に戻せない作業が含まれている可能性もあります。そのような計画を推進するにはトップマネジメントの承認が絶対的に必要ですし、「情報セキュリティ推進計画」に基づく関係部署への周知も求められるということです。

計画通り無事に実施できた!それから…

計画を策定し、トップマネジメント及び関係部署の協力も得られて、無事に課題解決が完了しました。では、これで情報セキュリティの取り組みは完了、となるでしょうか?残念ながら、本レポートで推奨しました2つの検討事項の他にも、検討すべき情報セキュリティに関する課題は数多くあります。また、情報セキュリティにおける課題は、技術の進歩や社会環境の変化で、経年により変わっていくものでもあります。

そのような、まだ検討できていない事項を検討していくために、情報セキュリティ責任者は情報セキュリティ委員会を定期的に招集し、新たな課題を確認し、また新たな計画を策定して、解決していくことになります。

ここまでの取組で費用がかかる可能性のある点

本レポートで紹介した取組内容は、全て社内の人的リソースのみを使用する前提で、無料で実施可能です。ただし、費用をかけた方がより良くなる点もあります。必須ではありませんが、以下の点に留意ください。

| ドキュメントの廃棄 | ・「不要な情報資産」が大量に洗い出された場合、廃棄にかかる手間が膨大になってしまうため、廃棄業者に依頼した方がスムーズになる。 ・廃棄を手作業(例えばシュレッダー)で実施する場合、廃棄完了するまで廃棄対象のドキュメントが放置されてしまうリスクも回避できる。 |

| データに対するアクセス権限の設定 | ・”特定部署に所属している従業員”だけに権限付与したり、”特定プロジェクトの担当者”だけに権限付与する権限設定は、運用効率の観点からアカウント管理を行うシステムツールの利用が有効となる。 |

これで回答ができるようになりました。

本レポートでは、「情報セキュリティについて何から始めればいいのか」という点について、特に取組初期に実施するべき事項を解説しました。もちろん組織別に様々な事情がからむため、決まった定跡があるわけではありませんが、準備と進め方について基本的な事項をご理解いただけるものと思います。

では、本レポート冒頭の質問です。御社は情報セキュリティやってますか?

「内部に情報セキュリティ委員会を立ち上げて、社内で発生したセキュリティ課題を確認しつつ、改善の計画を立てて、情報セキュリティ強化を進めています」

どうでしょう。良い回答と思いませんか?

結論

情報セキュリティに取り組むために、最低限必要となる事前準備を理解しましょう。

- トップマネジメントの「情報セキュリティに取り組む」という意思決定

- 責任者と責任者を補佐する者で構成される、内部組織の立ち上げ

- 会社が保有している情報資産をリストアップして台帳作成

事前準備が完了したら、組織として情報セキュリティに関する課題を選定しましょう。取組初期には、作成した台帳に基づく検討が可能で、成果が分かりやすく、課題解決の実施に原則費用がかからないものが、内部の理解を得やすいため向いています。

取り組む課題の選定後、解決に向けた計画を作り、トップマネジメントをはじめとする関係者の承認や理解を得ましょう。

情報セキュリティの取組が一度きりではなく、継続して実施していくものであることを理解しましょう。

本レポートに関係するコンサルティングサービス

「ES-Reports」の他レポートを見る

ES-Reports vol.02「企業が無料で情報セキュリティを始める方法」②

「企業が無料で情報セキュリティを始める方法」②では、情報セキュリティに取り組む際に情報セキュリティリスクを管理するためのリスクアセスメントとリスク対応の原則について解説します。

ES-Reports vol.03「セキュリティ認証って取るべき?いらない?」

情報セキュリティに関する第三者認証を取得するべきかどうかの悩みについて、取得した方が良いケースや取得しなくてもよいケースを、ケース別に解説します。

ES-Reports vol.04 プライバシーマークとISMS認証はどっちがいいの?

プライバシーマークとISMS認証のどちらを取得するべきかという悩みについて、それぞれの認証の比較について解説します。

ES-Reports vol.05 「SCS評価制度(サプライチェーン強化に向けたセキュリティ対策評価制度)」とは

2026年度中に制度運用開始予定の「SCS評価制度(サプライチェーン強化に向けたセキュリティ対策評価制度)」について、制度概要や認定の取得方法を解説します。